【業務課題解決ソリューション】IT統制対策におけるモニタリングの最適解は、 監査ログ閲覧ではなく業務正当性がチェックできること!

2008年のJ-SOX法対応から約10年が経過し、企業を取り巻く環境は、目まぐるしく変化しました。相次ぐ法改正、対象システムのクラウド化・サービス化、企業合併・ホールディングス化など、さまざまな理由により、現在、多くの企業において内部統制が有効に機能していることを継続的に評価するプロセスである「モニタリング」に課題を抱えています。今回は企業におけるIT統制対策の現状を背景に、モニタリングの課題と解決案をご紹介します。

J-SOX法施行から約10年。企業を取り巻く環境の変化とモニタリングの重要性

お話を始める前に、ひとつ質問させてください。

「IT内部統制対策はお済みですか?」

この質問を聞いて、「はい。J-SOX法が施行された2008年に対応したので問題ありません」と回答された貴社は、少し危険かもしれません。その理由は、J-SOX法が施行されてから現在までの約10年の間、ICTの発展、企業の合併・子会社化・ホールディングス化、IT犯罪の凶悪化・多様化、さまざまな法改正、現行システムの老朽化・EOSなど、企業を取り巻く環境は目まぐるしく変化したからです。IT内部統制対策は、環境変化に応じて「不正を防止し、リスクを低減する」ということを中核に対策を講じる必要があります。

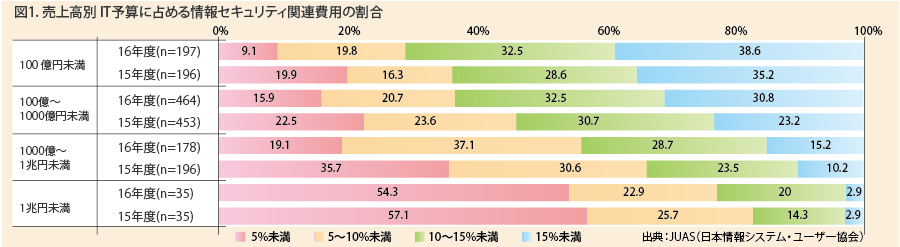

図1は、シンクタンクJUASの「企業IT動向調査2017」の中にある、売上高別IT予算に占めるセキュリティ関連費用の割合を表した資料になります。この資料からもわかるように、多くの企業が、セキュリティ対策に多くのコストを費やしています。

しかし、そんな企業の取り組みと努力を嘲笑うかのように、サイバー攻撃や内部犯行が原因の事件が後を絶ちません。これからのセキュリティ対策として、ひと昔前の侵入抑止やアクセス制御を中心とした「入口対策」から、仮に外部からの侵入や内部犯行が発生した場合であっても、容易な原因追跡を可能にする「監査証跡」を併せた対策にシフトしつつあります。この考え方は政府からも発表されています。内部統制の構成要素のひとつとしてモニタリングが存在します。IT内部統制のモニタリングは、「業務に組み込まれて行われる日常的モニタリング」と「業務から独立した視点で実施される独立的評価」により、「業務の正当性をチェックできること」が必要です。この「業務に組み込まれて行われる日常的モニタリング」において、システムへのアクセスが適切に行われたかどうかは監査ログから確認が可能です。このような背景から、今後ますます監査ログの重要性は増してきています。

モニタリングを実施する上で立ちふさがる課題

では、ここで皆様にもうひとつ質問です。

「IT内部統制のモニタリング実施において、監査ログを活用していますか?」

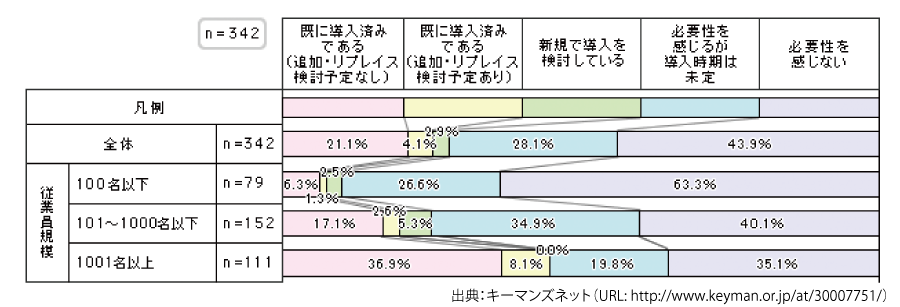

Yes/No、さまざまなお答えをされたかと思います。では日本企業の監査ログ利用に関する実態を市場データから見ていきましょう。 図2はITの総合情報サイトであるキーマンズネットの企業における「統合ログツールの導入状況」の集計です。約25%の企業が導入している一方、全体の約40%が必要性を感じていない結果が出ています。

その理由として、弊社調べではお客様より以下のご意見をいただいています。

1. 経営陣のモニタリングに関する理解不足

残念ながら、大規模・重大な事件を起点として、現場側で検討は進んでも、決裁者の導入推進意欲がないと導入までは進まないケースがある。また、セキュリティコストの増大化は経営側でも課題として認識しているため、必要以上のコストはかけたくないと考えている。一方で監査ログ関連製品は業務特化型の製品が多く、コストがかかる割には「監査ログしか使えない」製品も多いため、さらに導入が遠のく傾向にある。

2. 定期チェック業務は非常に工数とコストがかかる

監査ログはそれぞれの仕様を元に出力されており、複数のログを突き合わせる思想ではないため、チェック業務を実施するとなると事前にデータを整備する必要がある。また、各監査ログ単位で、明細、集計レポートを出力する機能を有する監査ログ取得製品が一般的になりつつあるが、監査要件を満たす定期チェック業務という観点になるとシステムに関連する複数ログの調査が必要となるため、単なる監査ログの閲覧機能では要件を満たすことができない。申請書に代表される突合用処理は、申請書の数だけ突合処理が必要となり、よって人の目視によるチェックを実施しなければならず、多くの手間とコストが発生する。

3. 監査ログの活用の仕方がわからない

監査ログはそれぞれの種類によって仕様が難解で、かつデータ量も膨大なことから、実際には監査ログの取得はしているが、手がつけられず、具体的な確認方法を確立できていない。

IT統制対策におけるモニタリングの最適解とは

これまでお伝えした背景・課題から、ユニリタでは、モニタリングの最適解として以下の解決案が有効だと考えています。

1. 経営陣のモニタリングに関する理解不足

経営層に以下を説明し、理解をもらう

- 特に内部不正対策の観点では、モニタリングができていなかったこと、事後に説明責任が果たせないことで内部統制の不備を問われる疑いを晴らすための正当性を裏付ける証跡が必要になる

- 監査証跡を導入しない場合のリスクと損失を明らかにする

- コスト削減の観点からは、専用ツールではなく、他の業務に転用できる製品・サービスを利用することで、リスクヘッジとコスト削減の両方を実現できる手段を提示できれば理想的

2. 定期チェック業務は非常に工数とコストがかかる

定期チェック業務に必要な、複数ログを突合する際に必要なデータ整備(日付フォーマット変換、文字、表記ゆれの統一)ができ、監査ログならではの大量データを高速に自動突合できる仕組みを採用する

3. 監査ログの活用の仕方がわからない

監査ログの活用に関して、メインフレーム・オープン系からクラウドに至るまで、テンプレートなどのノウハウ・解決案があり、短期間で解決が可能なベンダを選択する

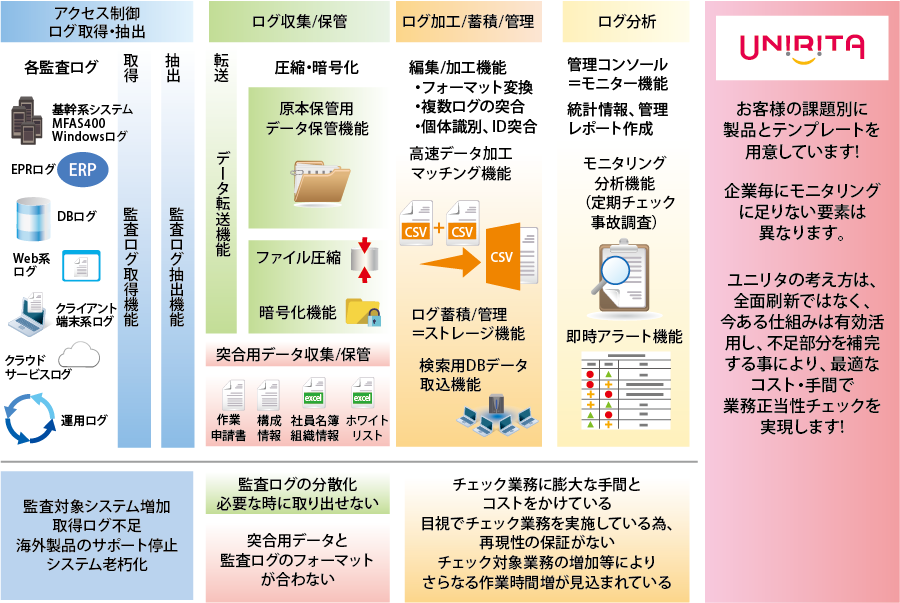

ユニリタでは、IT統制対策におけるモニタリングの最適解として、監査証跡ソリューションをご提供しています。ユニリタの考え方は全面刷新ではなく、今ある仕組みは基本的に有効活用しながら、不足部分を補完することにより、最適なコスト・労力で、業務正当性チェックを実現します。ご興味のある方はお気軽にお声がけいただければ幸いです。

詳細はこちらをご覧ください

担当者紹介

プロダクト事業本部

販売支援グループ

販売支援チーム

佐々木 勉

製品・サービス

製品・サービス業務・開発の工数削減を実現するETLツール Waha! Transformer

Waha! Transformerは、データ連携・統合時の工数削減を実現するETL:データ連携ツールです。 導入実績は2,300ライセンス以上、企業のデータ活用を支えています。

製品・サービス

関連リンク【ブログ】アクセス違反発生!その時最も疑われるのはIT部門

アクセス違反が発生したとき、疑われるのは情報システム部門に所属する「あなた」かもしれません。自身を守るため、ひいては会社を守るためにも本ブログをご覧いただければと思います。